攻击者利用 Windows Advanced Installer 投放加密货币恶意软件

攻击者利用合法工具传播加密货币挖矿恶意软件

关键要点

攻击者利用 Advanced Installer 工具在多个行业传播加密货币挖矿恶意软件。主要目标是高 GPU 规格的 3D 建模和图形设计领域用户。攻击行动在法国和瑞士集中,部分渗透至多个国家。传统安全工具难以检测此类隐蔽攻击,安全与运维团队需加强合作。攻击者使用位于法国、卢森堡和德国的 IP 地址,利用合法的 Windows 工具 Advanced Installer 创建软件包,将 加密货币挖矿恶意软件 投放到各个行业的计算机上。

在 9 月 7 号的 博客帖子 中,Cisco Talos 的研究人员指出,恶意载荷中包括了 M3MiniRAT 客户端 stub。这种远程访问木马将允许攻击者建立后门,以下载并执行其他威胁软件,例如以太坊挖矿恶意软件 PhoenixMiner 和多币种挖矿威胁 IOIMiner。

Cisco Talos 的研究人员表示,此次攻击活动主要针对 3D 建模和图形设计等高度依赖计算机高性能 GPU 的行业。这些行业的用户利用强大的显卡来 生成加密货币。研究人员表示,攻击者利用 Advanced Installer 将其他合法软件安装程序例如 Adobe Illustrator 和 Autodesk 3ds Max与恶意脚本捆绑在一起。然后,他们利用该 Windows 工具中的 Custom Action 功能,使软件安装程序在建筑、工程、施工、制造等行业的计算机上执行恶意脚本。

水母加速器手机版研究人员称,这些攻击主要针对法国和瑞士的用户,部分感染报告来自其他地区,包括美国、加拿大、阿尔及利亚、瑞典、德国、突尼斯、马达加斯加、新加坡和越南。此次活动中使用的大部分软件安装程序为法语,这使得 Cisco Talos 认为该活动主要针对法语用户。

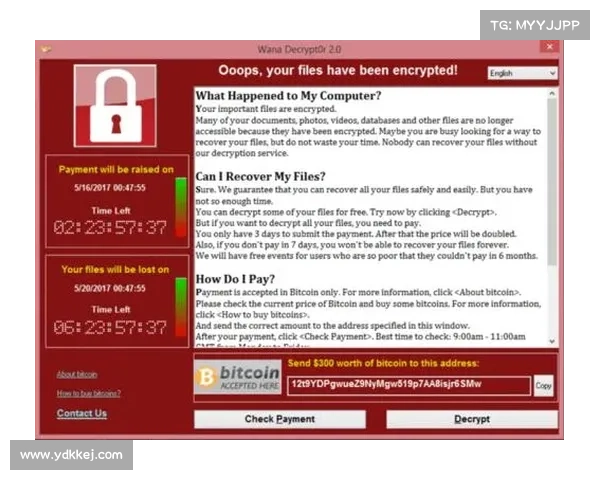

这种长期的、持续的攻击活动相当隐秘且难以被检测,但对组织的影响可以是持久的,Tanium 的高级技术客户管理总监 Shawn Surber 解释道。一旦攻击者深入网络,他们的活动不仅仅是劫持 GPU 计算资源:他们还可以收集和外泄机密数据,甚至植入逻辑炸弹,将隐蔽攻击转变为响亮的勒索软件爆发。

“即使他们不这样做,对这些强大 GPU 系统的影响也可能导致显著的财务和运营成本,包括降低工作输出,缩短昂贵硬件的寿命,以及显著增加电力使用。”Surber说。

这种攻击充分展示了运维和安全团队需要跨越传统孤岛相互协作的原因,Surber 进一步指出:“一旦入侵,传统安全工具几乎无法检测到这种类型的攻击,因此至关重要的是,操作工具如性能监测应调校以观察和警报异常行为。”

Critical Start 的网络威胁研究高级经理 Callie Guenther 还补充说,威胁行为者有许多动机和选择目标的方法。根据这篇博客,Guenther 认为威胁行为者采用了一种相对间接的方式通过加密挖矿来创收,目标锁定一些特定软件安装程序的用户,特别是 3D 建模和图形设计领域的用户。

“一般来说,银行在安全防护方面有着最强的防御措施。” Guenther 说,“直接攻击银行系统是个极具挑战性的任务,且具有很高的被检测风险。这需要专门的工具和技术,而且潜在的法律后果也是非常严重的。”

相对而言,Guenther 指出,个体用户或企业,特别是在 3D 建模或图形设计等领域的,可能并不总是具备严格的网络安全防护。这些机器通常配备强大的 GPU 资源,非常适合设计工作,同时对加密挖矿操作同样具有高价值。

“